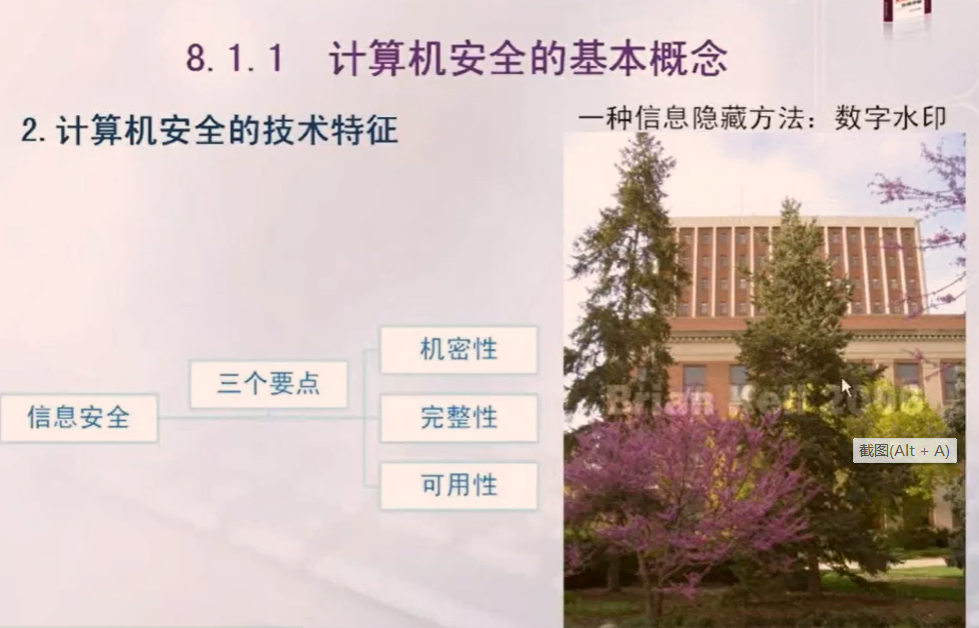

信息安全安全;信息的机密性,完整性。可用性

影响信息安全的因素

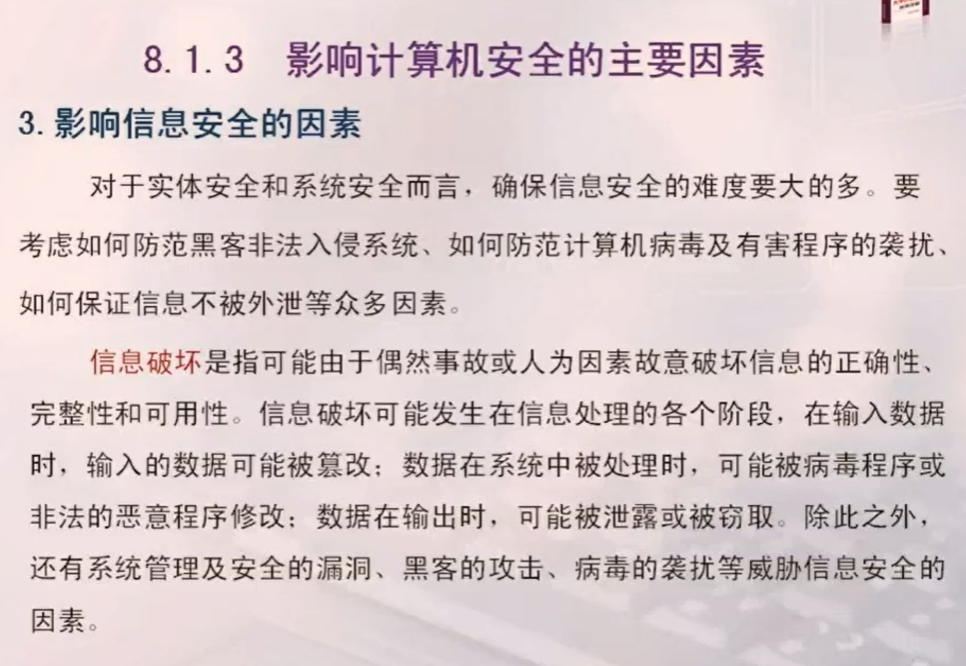

对于实体安全和系统安全而言,确保信息安全的难度要大的多。要考虑如何防范黑客非法入侵系统、如何防范计算机病毒及有害程序的袭扰、如何保证信息不被外泄等众多因素

信息破坏是指可能由于偶然事故或人为因素故意破坏信息的正确性、完整性和可用性。信息破坏可能发生在信息处理的各个阶段,在输入

数据时,输入的数据可能被篡改;数据在系统中被处理时,可能被病毒程序或非法的恶意程序修改;数据在输出时,可能被泄露或被窃取。除此之外,还有系统管理及安全的漏洞、黑客的攻击、病毒的袭扰等威胁信息安全的因素。

1

计算机安全

8.1计算机安全的基本知识

计算机安全的定义;是指使计算机系统的硬件·

固件·数据受到保护,并具有负责执行安全策略的方法和手段,不会因偶尔的恶意的原因而遭到破坏,更改和信息泄露,确保系统能连续正常工作,为用户提供 一个安全可靠的应用环境。

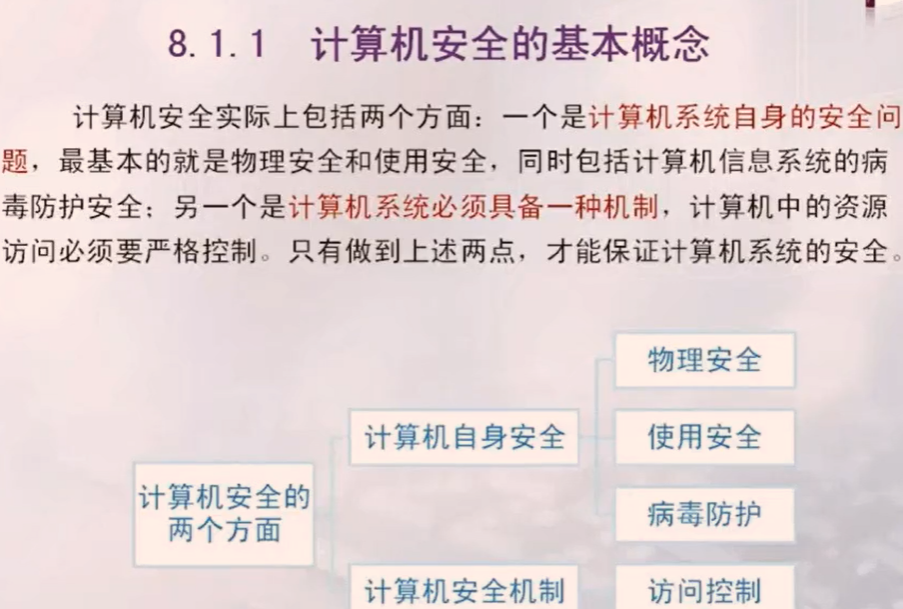

计算机安全包含两个方面

一 计算机自身的安全

物理安全

实体安全主要因为主机计算机网络的硬备,各种通信线路和信息存储设备等物理介质造成的信息泄露,丢失或服务中断等不安全因素。

产生原因 包括;电磁辐射,搭线窃听,盗用个,偷窃,硬件故障,灰尘,超负荷,断电,火灾及自然灾害。

系统安全

主机操作系统本身的安全,包括操作系统本身存在的漏洞,有害程序及计算机病毒对计算机病毒的侵袭等对系统安全的威胁,对系统安全可以通过维修系统漏洞设置对系统资源的存储权限设置系统安全管理规则等管理和技术保障措施实现。

信息安全

保障信息不会被非法阅读,修改和泄露。信息安全主要包括软件安全和数据安全,对信息安全的威胁有两种;信息泄露和信息破坏:信息泄露指由于偶尔或人力因素将一些重要的信息为别人所获。造成泄密事件:信息破坏则可能由于偶尔事故或人为因素故意破坏信息的正确性,完整性,可用性。

二 计算机安全机制

访问安全

计算机安全

1.计算机安全的目标

计算机安全的目标就是应该能够保证信息的:

(1)真实性:对信息的来源进行判断,能对伪造来源的信息予以鉴别。

(2)保密性:保证机密信息不被窃听、或窃听者不能了解信息的真实含义。

(3)完整性:保证数据的一致性,防止数据被非法用户篡改。

(4)可用性:保证合法用户对信息和资源的使用不会被不正当地拒绝。

(5)不可抵赖性:建立有效的责任机制,防止用户否认其行为,这一点在电子商

务中是极其重要的。

(6)可控制性:对信息的传播及内容具有控制能力。

(7)

可审查性:对出现的网络安全问题提供调查的依据和手段。

2.计算机安全的属性

美国国家信息基础设施(NII)文献中给出最早的计算机安全属性的概念,它包括5个基本属性:

可用性、可靠性、完整性、保密性和不可抵赖性

3、根据计算机安全的三个技术特征,影响计算机安全的主要因素也分成 三类,分别是:

1.影响实体安全的因素

2.影响系统安全的因素

3.影响信息安全的因素

计算机病毒特性;转染性,隐蔽性,潜伏性,多态性和破坏性。

网络病毒传播方式;电子邮件,浏览网页和文件传输。

计算机病毒的转播;主动传播和被动传播。

计算机病毒预防是预防为主,防治结合。及时,定期地数据备份,主动杜绝转染,安装并定期升级杀毒软件和个人防火墙。邮件杀毒。

计算机安全的属性是;可用性,可靠性,完整性,保密性和不可抵赖性。

计算机安全

1、基本知识

物理安全、使用安全,病毒防护

访问控制

实体安全,又称物理安全,主要是硬件。

系统安全,主要包括操作系统的漏洞,有害程序以及病毒

信息安全,包括软件安全和数据安全,对信息安全威胁有两种,信息泄露和信息破坏。三个要点:机密性、完整性、可用性。

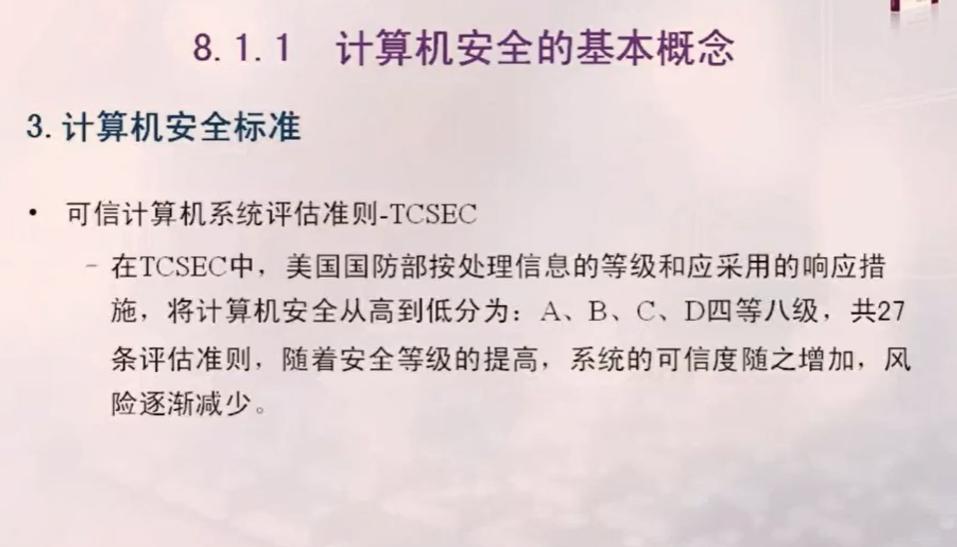

20世纪80现代后,美国国防部发布的“可信计算机系统评估准则,即桔皮书 ,TCSEC”

1993年,美国做出补充修改,指定了“组合的联邦标准”简称FC

TVSEC,将计算机安全从高到低分为ABCD四等八级,共27条评估标准。

《计算机信息系统安全保护登记划分标准》国标1999年9月12日发布。

计算机安全属性概念主要包括5个属性:可用性、可靠性、完整性、保密性和不可抵赖性。

统考知识点7个

实体安全 物理安全

系统安全 漏洞程序 计算机病毒

信息安全 软件安全 数据安全 信息泄露 信息破坏

计算机安全

计算机安全:

定义:计算机安全是指使计算机系统的硬件、固件、软件、数据受到保护,并具有负责执行安全策略的方法和手段,不会因偶然的或恶意的原因而遭到破坏、更改和信息泄露,确保系统能连续正常工作,为用户提供一个安全可靠的应用环境。

计算机安全

计算机安全

1、基本知识

物理安全、使用安全,病毒防护

访问控制

实体安全,又称物理安全,主要是硬件。

系统安全,主要包括操作系统的漏洞,有害程序以及病毒

信息安全,包括软件安全和数据安全,对信息安全威胁有两种,信息泄露和信息破坏。三个要点:机密性、完整性、可用性。

20世纪80现代后,美国国防部发布的“可信计算机系统评估准则,即桔皮书 ,TCSEC”

1993年,美国做出补充修改,指定了“组合的联邦标准”简称FC

TVSEC,将计算机安全从高到低分为ABCD四等八级,共27条评估标准。

《计算机信息系统安全保护登记划分标准》国标1999年9月12日发布。

计算机安全属性概念主要包括5个属性:可用性、可靠性、完整性、保密性和不可抵赖性。

计算机安全包括哪些

- 计算机安全指计算机系统的硬件,固件,软件,数据受到保护,并具有责任执行安全策略的方法和手段,不会因偶然的或者恶意的原因而遭到破坏,更改和信息泄露,确保系统能连续正常工作,为用户提供一个安全可靠的应用环境。

第8章 计算机安全

1 计算机安全的基本知识

计算机安全:是指使计算机系统的硬件,固件软件数据受到保护,并且有负责执行安全策略的方法和手段,不会因偶然的或恶意的原因而遭到破坏,更改和信息泄露,确保系统能连续正常工作,为用户提供一个安全可靠的应用环境

包括两个方面:

计算机自身安全 ----物理安全 使用安全 病毒防护

计算机安全机制 ----访问控制

2. 计算机安全的技术特征:

实体安全--物理安全

系统安全

信息安全---软件安全 数据安全 对信息安全的威胁有两种:信息泄露和信息破坏

信息安全三个要点 机密性 完整性可用性

3计算机安全标准

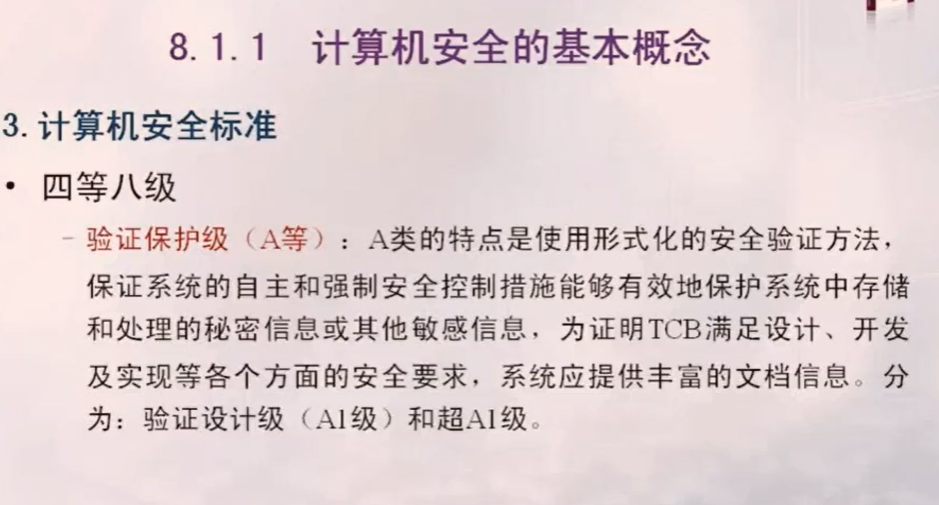

从高到低ABCD四等八级。

四等八级:

无保护级 D 自主保护级C 强制保护级 B 验证保护级A

计算机安全的属性

1.计算机安全的目标

真实性 保密性 完整性 可用性 不可抵赖性可控制性 可审查性

2.计算机安全属性

包含5个: 可用性 可靠性 完整性 保密性 不可抵赖性

影响计算机安全的主要因素

三类: 影响实体安全的因素 影响系统安全的因素 影响信息安全的因素

影响实体安全的因素: 电磁辐射 搭线窃听 盗用 偷窃 硬件故障 超负荷 灰尘 断电 火灾及自然灾害等

影响系统安全的因素 计算机操作系统本身的安全

影响信息安全的因素 信息泄露和信息破坏

计算机安全的基本知识:

什么是计算机安全:

定义:计算机安全是指使计算机系统的硬件、固件、软件、数据收到保护,并具有负责执行安全策略的方法和手段,不会因偶然的或恶意的原因而遭到破坏、更改和信息泄露,确保系统能连续正常工作,为用户提供一个安全可靠的应用环境。

1.计算机安全的基本概念:

计算机安全实际上包括两个方面:一个是计算机系统自身的安全问题,最基本的就是物理安全和使用安全,同时包括计算机信息系统的病毒防护安全,另一个是计算机系统必须具备一种机制,计算机中的资源访问必须要严格控制。只有做到上述两点,才能保证计算机系统的安全。

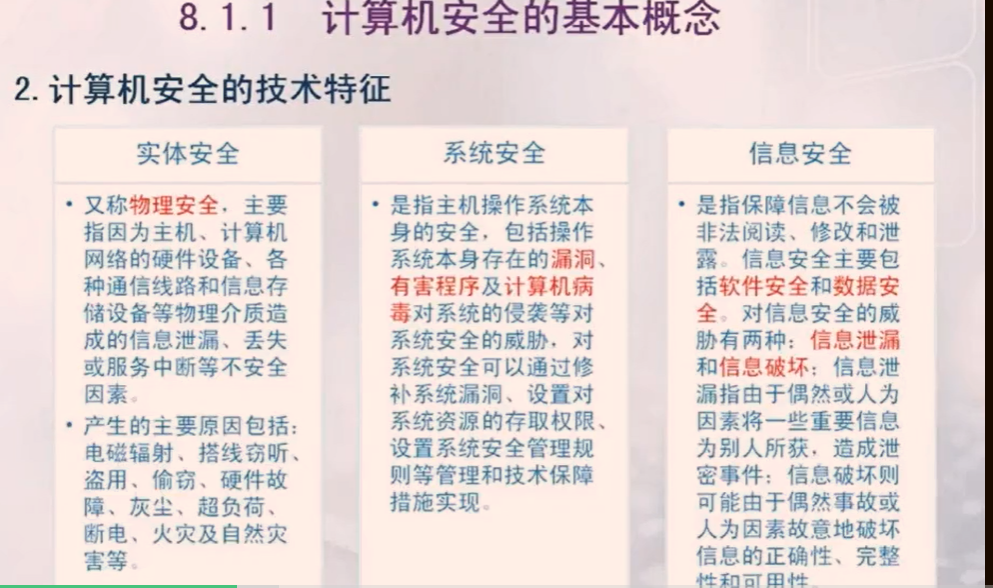

2.计算机安全的技术特征:

实体安全:又称物理安全,主要指因为主机、计算机网络的硬件设备、各种通信线路和信息存储设备等物理介质造成的信息泄露、丢失或服务中断等不安全因素。产生的主要原因包括:电磁辐射、搭线窃听、盗用、偷窃、硬件故障、灰尘、超负荷、断电、火灾及自然灾害等。

系统安全:指主机操作系统本身的安全,包括操作系统本身存在的漏洞、有害程序及计算机病毒对系统的侵袭等对系统安全的威胁,对系统安全可以通过修补系统漏洞、设置对系统资源的存取权限、设置系统安全管理规则等管理和技术保障措施实现。

信息安全:指保障信息不会被非法阅读、修改和泄露。信息安全主要包括软件安全和数据安全。对信息安全的的威胁有两种:信息泄露和信息破坏,信息泄露是指由于偶然或人为因素将一些重要信息为别人所获,造成泄密事件,信息破坏则可能由于偶然事故或人为因素故意地破坏信息的正确性、完整性和可用性。

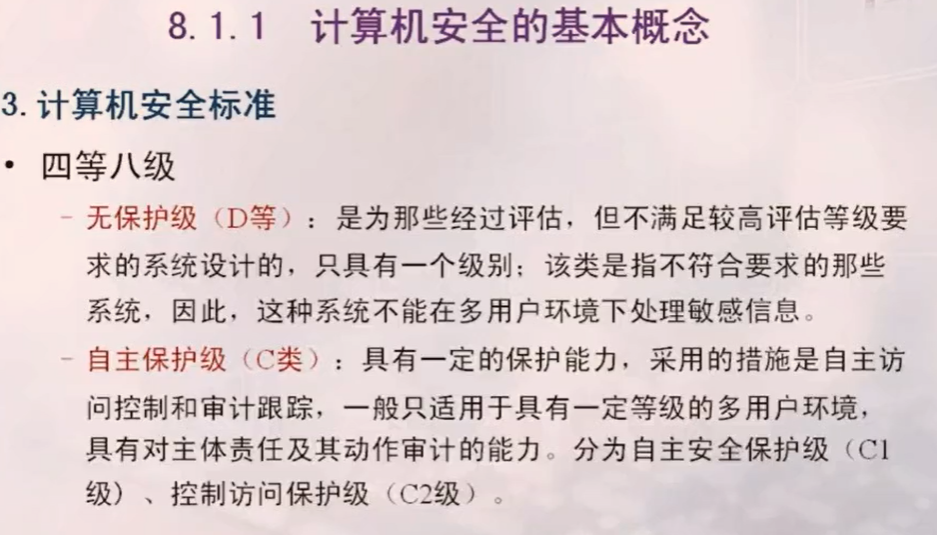

3.计算机安全标准:

20世纪80年代后,美国国防部发布的“可信计算机系统评估准则(TCSEC)”(即桔皮书)

90年代初,英、法、德、荷等四国针对TCSEC准则的局限性,提出了包含保密性、完整性、可用性等概念的“信息技术安全评估准则”(ITSEC),定义了从E0级到E6级的七个安全等级。

加拿大1988年开始制定(CTCPEC)。

1993年,美国对TCSEC做了补充和修改,制定了“组合的联邦标准”(简称FC)。

在1993年6月,CTCPEC、FC、TCSEC和ITSEC的发起组织开始联合起来,将各自独立的准则组成一个单一的、能被广泛使用的IT安全准则,发起组织包括六国七方:加拿大、发过、德国、荷兰、英国、美国NIST及美国NSA,他们的代表建立了CC编辑委员会(CCEB)来开发CC。

1996年1月完成CC1.0版,在1996年4月被ISO采纳,1997年10月完成CC2.0的测试版,1998年5月发布CC2.0版,1999年12月ISO采纳CC,并作为国际标准ISO15408发布。

可信计算机系统评估准则-TCSEC:在TCSEC中,美国国防部按处理信息的等级和应采用的相应措施,将计算机安全从高到低分为:A,B,C,D四等八级,共27条评估准则,随着安全等级的提高,系统的可信度随之增加,风险逐渐减少。

四等八级:

无保护级(D等):是为那些经过评估,但不满足较高评估登记要求的系统设计的,只具有一个级别;该类是指不符合要求的那些系统,因此,这种系统不能在多用户环境下处理敏感信息。

自主保护级(C类):具有一定的保护能力,采用的措施的自主访问控制和审计跟踪,一般只适用于具有一定等级的多用户环境,具有对主体责任及其动作审计的能力。分为自主安全保护级(C1级)、控制访问保护级(C2级)。

强制保护级(B等):主要要求是TCB应维护完整的安全标记,并在此基础上执行一系列强制访问控制规则,B类系统中的主要数据结构必须携带敏感标记,系统的开发者还应为TCB提供安全策略模型以及TCB规约,应提供证据证明访问监控器得到了正确的实施。分为标记安全保护级(B1级)、结构化保护级(B2级)、安全区域保护级(B3级)。(TCB指的是计算机内保护装置的总体,包括硬件、固件、软件和负责执行安全策略的组合体。)

验证保护级(A等):A类的特点是使用形式化的安全验证方法,保护系统的自主和强制安全控制措施能够有效地保护系统中存储和处理的秘密信息或其他敏感信息,为证明TCB满足设计、开发及实现等各个方面的安全要求,系统应提供丰富的文档信息。分为:验证设计级(A1级)和超A1级。

在我国,公安部组织制定了《计算机信息系统安全保护等级划分准则》国家标准于1999年9月13日由国家质量技术监督局审查通过并正式批准发布,于2001年1月1日执行。

4.计算机安全的目标:

计算机安全的目标就是应该能够保证信息的:

(1)真实性:对信息的来源进行判断,能对伪造来源的信息予以鉴别。

(2)保密性:保证机密信息不被窃听,或窃听者不能了解信息的真实含义。

(3)完整性:保证数据的一致性,防止数据被非法用户篡改。

(4)可用性:保证合法用户对信息和资源的使用不会被不正当的拒绝。

(5)不可抵赖性:建立有效的责任机制,防止用户否认其行为,这一点在电子商务中是极其重要的。

(6)可控制性:对信息的传播及内容具有控制能力。

(7)可审查性:对出现的网络安全问题提供调查的依据和手段。

5.安全的属性:美国国家信息基础设施(NII)文献中给出最早的计算机安全属性的概念,它包括5个基本属性:可用性、可靠性、完整性、保密性和不可抵赖性。

(1)可用性:指得到授权的实体在需要时能访问计算机中的资源和得到计算机所提供的服务。

(2)可靠性:指计算机系统在规定条件下和规定时间内,能够完成和实现规定功能。

(3)完整性:指计算机中的信息不会被偶然或蓄意地删除、修改、伪造、乱序、重放、插入等破坏的特征。

(4)保密性:指确保计算机中的信息不被暴露给未经授权的实体而泄密。

(5)不可抵赖性(也称不可否认性):指与计算机进行通信和信息交换的双方对其收、发过的信息都不可抵赖。

6.影响计算机安全的主要因素:

根据计算机安全的三个技术特征,影响计算机安全的但主要因素也分成三类:

(1)影响实体安全的因素:影响实体安全的因素主要来自计算机外部,包括电磁辐射、搭线窃听、盗用、偷窃、硬件故障、超负荷、灰尘、断电、火灾及自然灾害等。

(2)影响系统安全的因素:影响系统安全的因素来自计算机系统内部,主要包括计算机操作系统本身的安全,如操作系统本身存在的漏洞、系统安全管理存在的缺陷、用户误操作对系统的危害等。

(3)影响信息安全的因素:对信息安全的威胁来自两个方面:信息破坏和信息泄露。

信息泄露又有被动泄露和主动泄露两种:因操作失误或管理措施不严造成信息的外泄属于被动泄露,而非法用户采用非法技术是手段窃取信息、或“黑客”非法侵入系统窃取数据和信息、或系统内部人员有意泄露信息,则属于主动泄露。

对于实体安全和系统安全而言,确保信息安全的难度要大得多。要考虑如何防范黑客非法入侵系统、如何防范计算机病毒及有害程序的袭扰、如何保证信息不被外泄等众多因素。

信息破坏是指可能犹豫偶然事故或人为因素故意破坏信息的正确性、完整性和可用性。信息破坏可能发生在信息处理的各个阶段,在输入数据时,输入的数据可能被篡改,数据在系统中被处理时,可能被病毒程序或非法的恶意程序修改,数据在输出时,可能被泄露或被窃取。除此之外,还有哦系统管理及安全的漏洞、黑客的攻击、病毒的袭扰等威胁信息安全的因素。